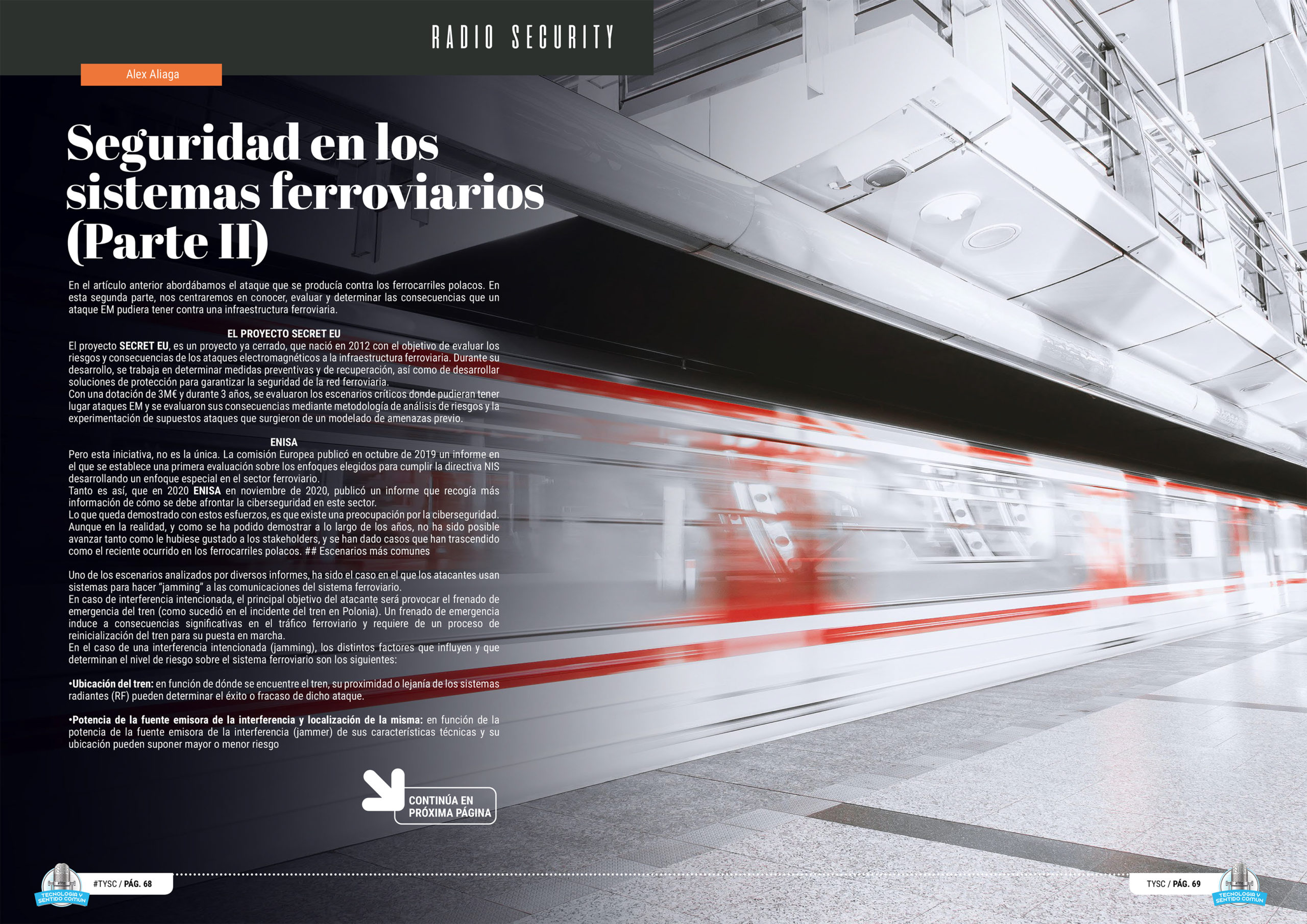

En el artículo anterior abordábamos el ataque que se producía contra los ferrocarriles polacos. En esta segunda parte, nos centraremos en conocer, evaluar y determinar las consecuencias que un ataque EM pudiera tener contra una infraestructura ferroviaria.

El proyecto SECRET EU

El proyecto SECRET EU, es un proyecto ya cerrado, que nació en 2012 con el objetivo de evaluar los riesgos y consecuencias de los ataques electromagnéticos a la infraestructura ferroviaria. Durante su desarrollo, se trabaja en determinar medidas preventivas y de recuperación, así como de desarrollar soluciones de protección para garantizar la seguridad de la red ferroviaria.

Con una dotación de 3M€ y durante 3 años, se evaluaron los escenarios críticos donde pudieran tener lugar ataques EM y se evaluaron sus consecuencias mediante metodología de análisis de riesgos y la experimentación de supuestos ataques que surgieron de un modelado de amenazas previo.

ENISA

Pero esta iniciativa, no es la única. La comisión Europea publicó en octubre de 2019 un informe en el que se establece una primera evaluación sobre los enfoques elegidos para cumplir la directiva NIS desarrollando un enfoque especial en el sector ferroviario.

Tanto es así, que en 2020 ENISA en noviembre de 2020, publicó un informe que recogía más información de cómo se debe afrontar la ciberseguridad en este sector.

Lo que queda demostrado con estos esfuerzos, es que existe una preocupación por la ciberseguridad. Aunque en la realidad, y como se ha podido demostrar a lo largo de los años, no ha sido posible avanzar tanto como le hubiese gustado a los stakeholders, y se han dado casos que han trascendido como el reciente ocurrido en los ferrocarriles polacos. ## Escenarios más comunes

Uno de los escenarios analizados por diversos informes, ha sido el caso en el que los atacantes usan sistemas para hacer “jamming” a las comunicaciones del sistema ferroviario.

En caso de interferencia intencionada, el principal objetivo del atacante será provocar el frenado de emergencia del tren (como sucedió en el incidente del tren en Polonia). Un frenado de emergencia induce a consecuencias significativas en el tráfico ferroviario y requiere de un proceso de reinicialización del tren para su puesta en marcha.

En el caso de una interferencia intencionada (jamming), los distintos factores que influyen y que determinan el nivel de riesgo sobre el sistema ferroviario son los siguientes:

- Ubicación del tren: en función de dónde se encuentre el tren, su proximidad o lejanía de los sistemas radiantes (RF) pueden determinar el éxito o fracaso de dicho ataque.

- Potencia de la fuente emisora de la interferencia y localización de la misma: en función de la potencia de la fuente emisora de la interferencia (jammer) de sus características técnicas y su ubicación pueden suponer mayor o menor riesgo

Profesional Especializado en la Gestión de la seguridad, tanto desde el punto de vista tecnológico como desde el punto de vista estratégico. Con más de 20 años de experiencia en el sector, ha trabajado tanto en España como en otros países ayudando a las empresas en la gestión, y mitigación de los riesgos TIC, aplicando siempre las mejores prácticas y controles para aportar siempre la protección adecuada. Es colaborador habitual en diversos congresos de seguridad, así como, medios de comunicación, radio y prensa escrita, a nivel internacional donde sus publicaciones técnicas y estratégicas son muy apreciadas. Puede hablarte de ciberseguridad en 3 idiomas.