Son muchas las ocasiones en las que utilizamos el concepto de control de seguridad, pero en ocasiones, se pueden confundir con otros términos de la seguridad de la información. Veamos en este artículo que son los controles de seguridad, qué objetivo persiguen y cómo nos ayudan en nuestro proceso de gestión de riesgos IT de una organización.

En primer lugar, su definición. Podríamos decir que un control es un proceso utilizado para salvaguardar un activo de una organización. No tiene por qué ser solo un activo de información (mundo IT), también se puede tratar de un activo de operación (mundo OT). De hecho, existen diferentes tipos de activos; sistemas, datos, personas, hardware, instalaciones, software o la propia reputación de la organización.

Los controles nos ayudarán a alcanzar los objetivos de la organización, mitigando o reduciendo los riesgos que puedan suponer un obstáculo para alcanzar dichos objetivos.

¿Y cómo se implementan los controles de seguridad en una organización? Pues bien, a través de las políticas, procedimientos y prácticas (actividades) para tratar el riesgo. Recordemos que, en el proceso de gestión de riesgos, concretamente durante la fase de evaluación de estos, se identificarán riesgos IT de la organización, que ésta tendrá que tratar para dar respuesta a estos riesgos. Una de esas respuestas, puede ser la implementación de controles, lo que permitirá a la organización prevenir, detectar y corregir los eventos de riesgo.

Existen diferentes tipos de controles, y se podrían categorizar de la siguiente manera; controles preventivos, controles de detección, controles correctivos, controles disuasorios y controles compensatorios.

Los controles preventivos están diseñados para ser implementados de manera que previenen un evento de amenaza y, por lo tanto, evitan cualquier impacto potencial de esa amenaza. Algunos ejemplos de controles preventivos son: el uso de personal cualificado, segregación de tareas, procedimientos de autorización, procedimientos de controles de acceso, cortafuegos o barreras físicas.

Los controles de detección están diseñados para detectar un evento de amenaza una vez que el evento ha ocurrido. Los controles de detección ayudan a reducir el impacto de los eventos. Algunos ejemplos de controles de detección son: auditorías internas, revisiones, monitorización de logs (registros), puntos de control en cadena de trabajo o los mensajes de error.

Los controles correctivos están diseñados para minimizar el impacto de un evento de amenaza una vez ocurrido y ayuda a restaurar un proceso de negocio a sus operaciones normales. Este tipo de controles son muy útiles y eficaces cuando la organización sufre un incidente de seguridad. Algunos ejemplos de controles correctivos son: plan de continuidad de negocio, plan de recuperación ante desastres, plan de respuesta ante incidentes o procedimientos de copias de seguridad.

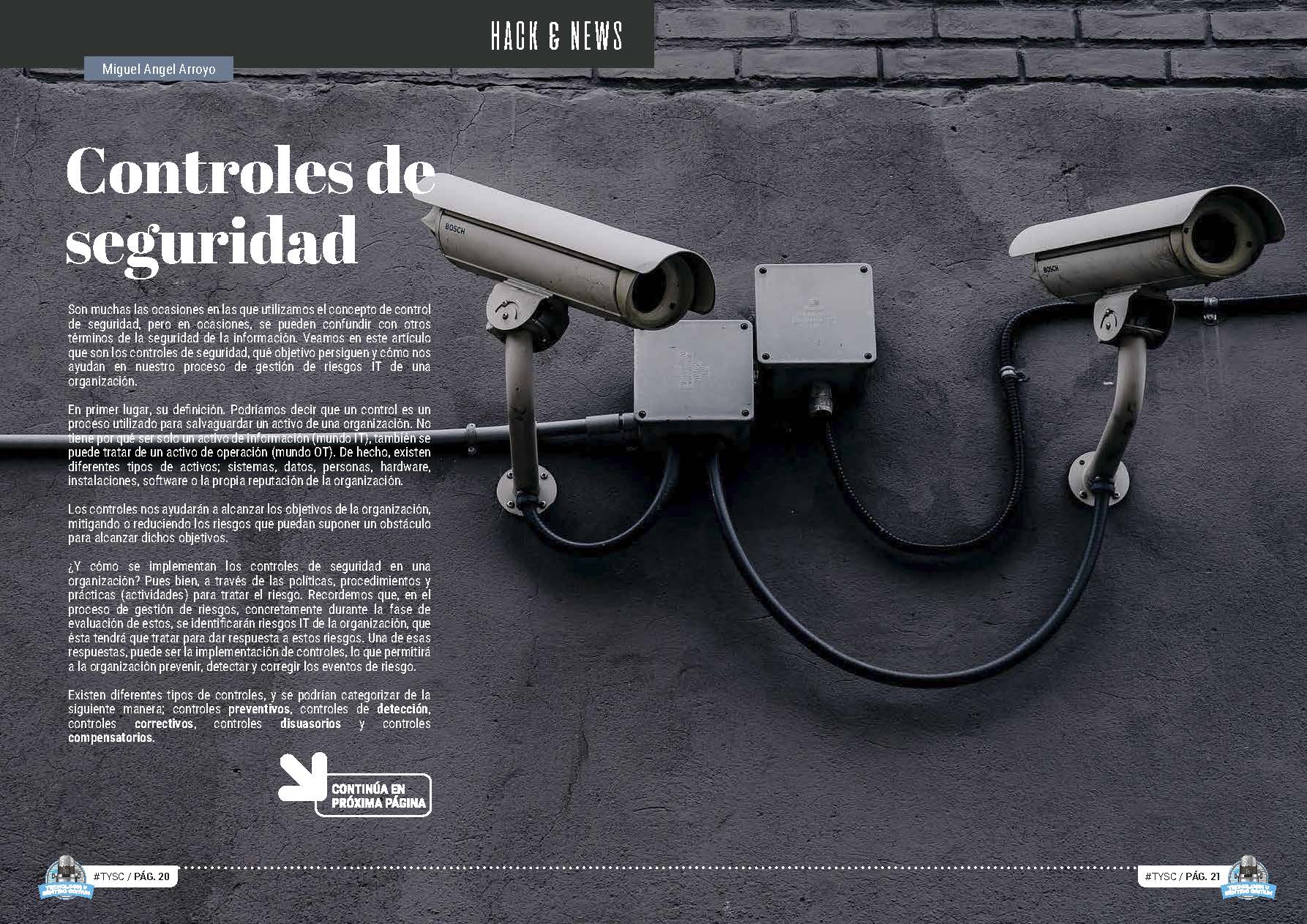

Los controles disuasorios tienen como propósito dar una señal de advertencia para disuadir un evento de amenaza. Algunos ejemplos de controles disuasorios son: cámaras de videovigilancia o señales de advertencia.

En este punto, y para que no lleve a confusión, es importante diferenciar entre un control preventivo y un control disuasorio. Cuando se implementa un control preventivo, se previene que un intruso pueda llevar a cabo un acto. No tiene opción entre ejecutar o no dicho acto. Sin embargo, cuando se implementa un control disuasorio, el intruso es avisado con una advertencia, pero tiene dos opciones; actuar como indica la advertencia o ignorarla y llevar a cabo el acto. Por ejemplo, una puerta bloqueada es un control preventivo, los intrusos no pueden entrar. Por lo contrario, un cartel advirtiendo “No pasar” es un control disuasorio y puede ser ignorado por un intruso.

Los controles compensatorios son medidas alternativas que son utilizar para garantizar que una debilidad o vulnerabilidad en un sistema no sea explotada. Un ejemplo de este tipo de controles es el “parcheo virtual” (Virtual Patching) de un software “legacy” en un sistema de información.

Hay sistemas que por su funcionamiento o naturaleza no pueden ser actualizados en las mismas ventanas de tiempo, exponiendo las vulnerabilidades y corriendo el riesgo de que puedan ser explotadas. Un sistema de virtual patching es un control compensatorio que garantiza que una vulnerabilidad no sea explotada. Este tipo de situaciones son bastante habituales en el entorno industrial, donde nos podemos encontrar con sistemas “legacy” (Windows XP o Windows 7) que no pueden ser actualizadas y que necesitan de estas medidas compensatorias para dar respuesta al riesgo que suponen.

En este artículo hemos podido descubrir lo importante que son los controles de seguridad, para qué sirven y cómo nos pueden ayudar en nuestro día a día gestionando la seguridad de nuestra organización. La clave está en determinar qué tipo de control tenemos que implementar para cada caso, y establecer unos criterios de selección que nos ayude a elegir el control que tratará cada riesgo de la manera más eficaz posible.

Como siempre, espero que el artículo sea de vuestro agrado, interés y os pueda resultar útil.

¡Nos leemos!

Miguel Ángel es consultor de seguridad de la información, con certificación CISA de ISACA y 15 años de experiencia en el mundo de la ciberseguridad. Experiencia en auditorías de seguridad e implantación de SGSI (ISO/IEC 27001). Desempeña la labor de Director de Ciberseguridad, liderando la estrategia de seguridad para la gestión de riesgos IT. Es Co-Líder del Grupo de Expertos de Seguridad en la Asociación itSMF España. Profesor en varios másteres de ciberseguridad (UCLM, Universidad de Sevilla y Universidad de Córdoba). Es autor del blog hacking-etico.com, fundador de Hack&Beers y ponente en congresos de ciberseguridad de ámbito nacional.